Herausforderungen und Sicherheitsaspekte der Drohnennutzung in Mobilfunknetzen

KI sauber im Unternehmen integrieren: Der 5-Schritte-Plan

Von der ersten Idee bis zur voll integrierten KI-Lösung – strukturiert, sicher und mit messbarem Erfolg

Strategie & Zieldefinition

Wir analysieren Ihre Geschäftsprozesse und identifizieren konkrete Use Cases mit dem höchsten ROI-Potenzial.

✓ Messbare KPIs definiert

Daten & DSGVO-Compliance

Vollständige Datenschutz-Analyse und Implementierung sicherer Datenverarbeitungsprozesse nach EU-Standards.

✓ 100% DSGVO-konform

Technologie- & Tool-Auswahl

Maßgeschneiderte Auswahl der optimalen KI-Lösung – von Azure OpenAI bis zu Open-Source-Alternativen.

✓ Beste Lösung für Ihren Fall

Pilotprojekt & Integration

Schneller Proof of Concept mit nahtloser Integration in Ihre bestehende IT-Infrastruktur und Workflows.

✓ Ergebnisse in 4-6 Wochen

Skalierung & Team-Schulung

Unternehmensweiter Rollout mit umfassenden Schulungen für maximale Akzeptanz und Produktivität.

✓ Ihr Team wird KI-fit

Inhaltsverzeichnis

Optimieren Sie Prozesse, automatisieren Sie Workflows und fördern Sie Zusammenarbeit – alles an einem Ort.

Das Wichtigste in Kürze

- Mobilfunknetze sind zunehmend anfällig für die Ausnutzung durch unbemannte Luftfahrzeuge (UAVs), auch bekannt als Drohnen, insbesondere in Konfliktgebieten.

- Die zivile Mobilfunkinfrastruktur wird zunehmend für militärische Zwecke genutzt, um Telemetrie, Videofeeds und Steuerbefehle zu übertragen.

- Die Standardisierungsgremien für Mobilfunk (3GPP) haben bereits in den Releases 15 bis 18 native Unterstützung für Drohnenkommunikation formalisiert, was die Integration in zivile Netze erleichtert.

- Betreiber stehen vor der Herausforderung, bösartige Drohnenaktivitäten zu erkennen und zu unterbinden, ohne legitime Nutzer zu beeinträchtigen.

- Fortschrittliche Abwehrmechanismen erfordern tiefgehende Paketinspektion, Verhaltensanalyse und den Einsatz von maschinellem Lernen zur Erkennung drohnenähnlicher Muster.

- Die Sicherheit zukünftiger 6G-Netze muss die spezifischen Schwachstellen von UAV-basierten Systemen, wie begrenzte Ressourcen und drahtlose Backhaul-Verbindungen, berücksichtigen.

Die Integration von unbemannten Luftfahrzeugen (UAVs) in zivile Mobilfunknetze stellt eine wachsende Herausforderung für deren Sicherheit und Resilienz dar. Was einst als theoretisches Risiko galt, manifestiert sich zunehmend in realen Szenarien, insbesondere in Konfliktgebieten. Die Fähigkeit von Drohnen, herkömmliche Telekommunikationsinfrastrukturen zu nutzen, um traditionelle militärische Funkfrequenzstörungen zu umgehen, zwingt Netzbetreiber und Regulierungsbehörden weltweit zu einer Neubewertung ihrer Sicherheitsstrategien.

Die Evolution der Drohnennutzung in Mobilfunknetzen

Historisch wurden zivile Netze von Militärplanern für Operationen weitgehend ignoriert. Doch die rasante Entwicklung der Mobilfunktechnologien hat dies grundlegend geändert. Die kommerzielle Branche hat über Jahre hinweg die LTE- und 5G-Standards für luftgestützte Geräte optimiert. Die Releases 15 bis 18 des 3rd Generation Partnership Project (3GPP) haben die native Unterstützung für Drohnenkommunikation formalisiert. Diese technologischen Fortschritte haben ein weitreichendes Kommunikationsnetz mit hoher Bandbreite geschaffen, das nun auch von böswilligen Akteuren mittels handelsüblicher 4G-Modems und ausländischer SIM-Karten ausgenutzt wird.

Ein prägnantes Beispiel hierfür war die "Operation Spiderweb" im Juni 2025, bei der Drohnen russische Mobilfunknetze nutzten, um Telemetriedaten, Befehle und audiovisuelle Feeds zu übertragen, was zur Deaktivierung oder Zerstörung von etwa 20 russischen Flugzeugen auf fünf Luftwaffenstützpunkten führte. Solche Vorfälle unterstreichen die Notwendigkeit, die zivile Infrastruktur nicht mehr isoliert von militärischen oder hybriden Bedrohungen zu betrachten.

Spezifische Bedrohungen und Schwachstellen

Drohnen nutzen Mobilfunkverbindungen hauptsächlich für drei Funktionen:

- Übertragung von Telemetriedaten: Positions- und Flugdaten der Drohne.

- Rücksendung von audiovisuellen Feeds: Live-Bilder und Videos für Aufklärungs- oder Überwachungszwecke.

- Empfang von Befehlen und Steuerungsanweisungen: Direkte Kontrolle der Drohne durch den Bediener.

Diese Verbindungen stützen sich auf dieselbe Infrastruktur, die auch die Konnektivität für Unternehmen und mobile Internetnutzer bereitstellt. Die Ausnutzung dieser Infrastruktur eröffnet eine Reihe von Angriffsvektoren:

Angriffe auf UAV-Basisstationen

UAV-Basisstationen (UAV-BS) sind aufgrund ihrer spezifischen Eigenschaften besonders verwundbar:

- Begrenzte Ressourcen: UAV-BS verfügen über eingeschränkte Energie-, Verarbeitungs- und Nutzlastkapazitäten, was die Implementierung rechenintensiver Sicherheitsmechanismen erschwert. Dies macht sie anfälliger für Denial-of-Service (DoS)-Angriffe, wie RRC-Signalisierungsstürme.

- Drahtlose Backhaul-Verbindungen: Im Gegensatz zu terrestrischen gNBs, die gesicherte kabelgebundene Backhaul-Verbindungen nutzen, sind UAV-BS auf drahtlose Feeder-Links angewiesen. Dies macht sie anfällig für Jamming (Störung) und Interception (Abfangen von Daten).

- GNSS-Abhängigkeit: UAVs sind für die Flugsteuerung auf das Global Navigation Satellite System (GNSS) angewiesen. GNSS-Spoofing kann Flugrouten umleiten, Funklöcher verursachen oder Drohnen in gesperrte Zonen zwingen, was sogar zu Kollisionen oder Grenzverletzungen führen kann.

Impersonationsangriffe mittels UAVs

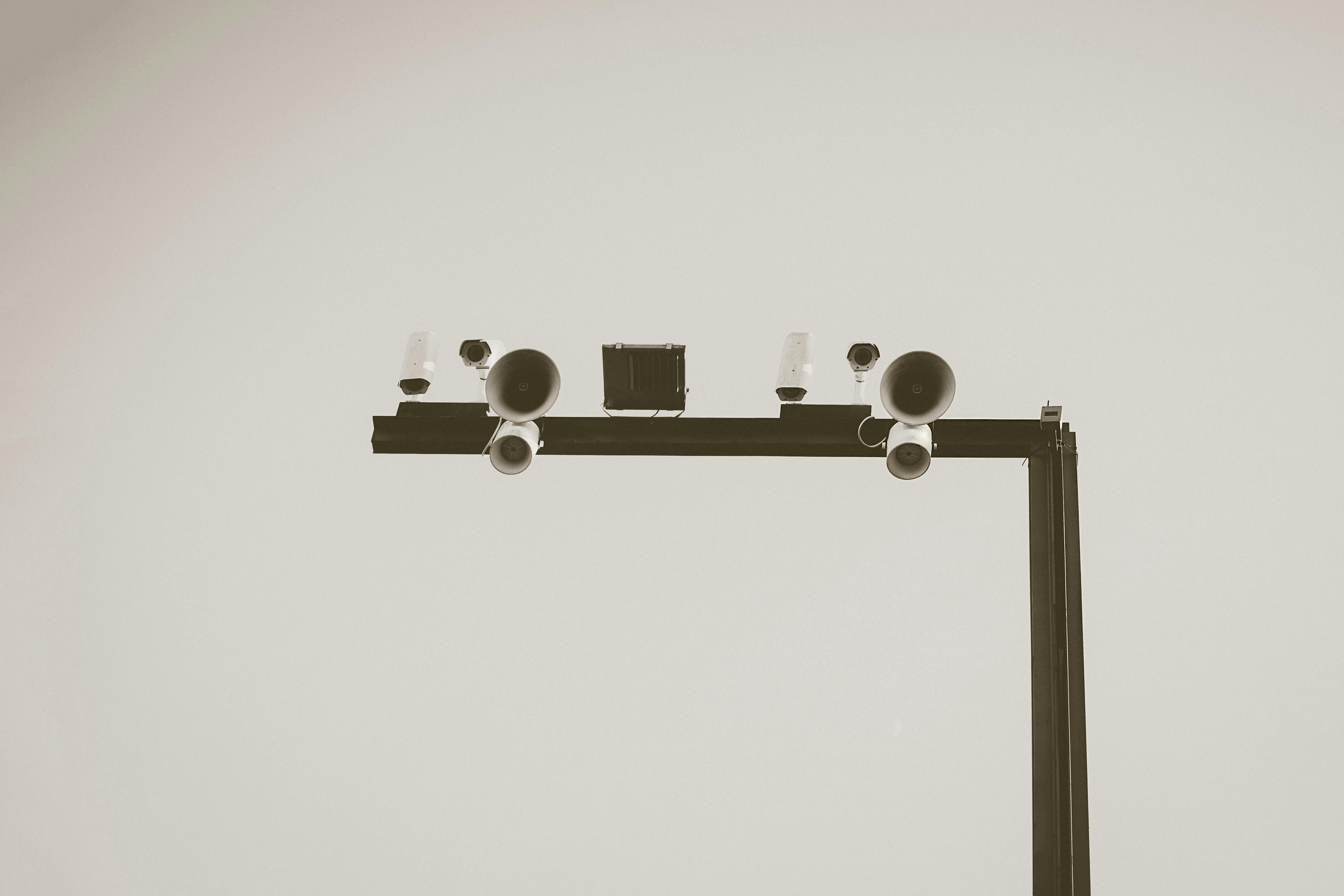

Drohnen können auch selbst als bösartige Basisstationen agieren, um Angriffe durchzuführen:

- Spoofing von Notfallwarnungen: Notfallwarnungen, die über System Information Blocks (SIBs) gesendet werden, sind in aktuellen 3GPP-Implementierungen weder authentifiziert noch verschlüsselt. Dies ermöglicht es bösartigen UAV-BS, gefälschte Warnungen über grosse Gebiete zu verbreiten, was zu Panik oder Desinformation führen kann.

- Handover-Manipulation: Handover-Prozeduren, die es Endgeräten ermöglichen, nahtlos zwischen Basisstationen zu wechseln, basieren primär auf Signalstärke. Ein gefälschtes UAV-BS mit stärkerem Signal kann Endgeräte dazu verleiten, sich mit ihm zu verbinden (Man-in-the-Middle-Angriff), was zu DoS oder Datenlecks führen kann.

Herausforderungen für Netzbetreiber

Die traditionelle Reaktion auf Angriffe über Mobilfunknetze, wie die vollständige Abschaltung des Netzes oder des mobilen Internets, verursacht massive wirtschaftliche Schäden und stört wichtige Unternehmensabläufe. Solche Massnahmen können täglich Hunderte von Millionen Euro kosten und sind in hochvernetzten Gesellschaften kaum tragbar.

Einfache Gegenmassnahmen, wie temporäre oder permanente Sperrungen von Gebieten um sensible Standorte, sind oft reaktiv und beeinträchtigen legitime Nutzer. Der Versuch, neue ausländische SIM-Karten oder Geräte aus dem Ausland zu blockieren, führt oft zu gemischten Ergebnissen, da Angreifer leicht falsche Aktivitäten generieren oder IMEI-Nummern austauschen können.

Fortschrittliche Abwehrmechanismen und die Rolle von KI

Um die Netzresilienz aufrechtzuerhalten und gleichzeitig luftgestützte Bedrohungen zu neutralisieren, müssen Betreiber anspruchsvollere Verteidigungsmechanismen implementieren. Die vielversprechendste Gegenmassnahme ist die Blockierung von Netzwerkaktivitäten. Dies erfordert:

- Deep Packet Inspection (DPI): Eine detaillierte Analyse des Datenverkehrs zur Identifizierung ungewöhnlicher Muster.

- Verhaltensanalyse: Erkennung von Geräten, die drohnenähnliche Eigenschaften aufweisen. Dazu gehört die Überwachung ungewöhnlicher Flugbahnen, Höhenindikatoren und spezifischer Datenverbrauchsprofile, die eine schnell fliegende Drohne von einem Passagier in einem Hochgeschwindigkeitszug unterscheiden.

Die Implementierung dieser Art von Netzintelligenz erfordert den Einsatz von Maschinellem Lernen (ML). Ohne eine präzise Kalibrierung besteht das Risiko hoher Fehlalarmraten, die zur Trennung legitimer IoT-Geräte oder Roaming-Nutzer führen könnten. Ein hochgenaues Erkennungssystem ermöglicht es dem Betreiber, das bösartige Gerät vom Netz zu trennen oder eine Landung zu erzwingen, falls die Kontrollprotokolle unverschlüsselt und identifizierbar bleiben.

Die Forschung konzentriert sich auch auf die Nutzung der Mobilität von UAV-BS selbst für Abwehrmassnahmen. Dazu gehören die adaptive Neupositionierung von UAV-BS und der Einsatz zusätzlicher UAVs, um lokalisierte Angriffe zu umgehen.

Für die Abwehr von Jamming-Angriffen werden Techniken wie Beam Nulling (Deaktivierung des Empfängers in einer bestimmten Richtung) und kooperative Verteidigung durch zusätzliche UAV-BS erforscht. Gegen GNSS-Spoofing werden Multi-Konstellations-Fusion (GPS, Galileo, BeiDou), Signalstärkeüberwachung und Angle-of-Arrival-Schätzung eingesetzt. Eine vielversprechende Methode ist auch die Überprüfung der UAV-Positionen durch terrestrische gNBs.

Zukünftige Perspektiven und 6G-Netze

Die Sicherheitsherausforderungen, die durch UAV-basierte Systeme in 6G-Netzen entstehen, sind vielfältig. Sie erstrecken sich über die Umwelt, Backhaul-Verbindungen, die Positionierung und die Energie- und Rechenbeschränkungen. Die Sicherung dieser zukünftigen Netze erfordert eine Neugestaltung von Sicherheitskonzepten, die von Anfang an in die NTN-Standards integriert werden müssen.

Eine enge Zusammenarbeit zwischen Cybersecurity-, Kommunikations- und Luftfahrtgemeinschaften ist unerlässlich. Es muss ein ausgewogenes Verhältnis zwischen der Leistungsfähigkeit der Verarbeitung für effiziente Sicherheitsmassnahmen und einem leichtgewichtigen Design für bessere Flugfähigkeiten gefunden werden. Nur so kann ein sicheres, vollständig integriertes Luft-Boden-6G-System gewährleistet werden, das den Anforderungen von Industrie- und Unternehmenskunden an Resilienz und Verfügbarkeit gerecht wird.

Fazit

Die zunehmende Nutzung ziviler Mobilfunknetze durch Drohnen, sowohl für legitime als auch für bösartige Zwecke, stellt Mobilfunkbetreiber vor eine komplexe Bedrohungslage. Die Notwendigkeit, diese Bedrohungen zu erkennen und abzuwehren, ohne die wesentlichen Dienste für die Gesellschaft zu beeinträchtigen, erfordert innovative und intelligente Lösungen. Der Einsatz von KI und maschinellem Lernen zur Analyse von Netzwerkaktivitäten und zur Verhaltenserkennung wird dabei eine zentrale Rolle spielen. Die kontinuierliche Anpassung und Weiterentwicklung von Sicherheitsstrategien ist entscheidend, um die Resilienz und Integrität der Mobilfunknetze in einer zunehmend vernetzten und herausfordernden Welt zu gewährleisten.

Bibliografie

- Daws, R. (2026, 23. Februar). _Mobile networks face new cellular UAV exploitation risks_. Telecoms Tech News.

- El Falou, A. (2025, 3. Dezember). _When the Base Station Flies: Rethinking Security for UAV-Based 6G Networks_. arXiv.

- Enea. (2026, 18. Februar). _Mobile Connected Unmanned Aerial Vehicles in Conflict - Enea_. Enea.

- Pogorelec, A. (2026, 19. Februar). _Public mobile networks are being weaponized for combat drone operations_. Help Net Security.

- Cybersecurity Intelligence. (2026, 19. Februar). _Civilian Mobile Networks Weaponised In Drone Warfare_. Cybersecurity Intelligence.

- Enea. _Mobile-Enabled Drone Threats and Countermeasures_. Enea.

- admin651334038a. (2026, 23. Februar). _Unmanned Systems Warfare Analysis: Feb 16-22, 2026 - Drone Warfare_. Drone Warfare.

- Mykytyn, P., Chitauro, R., Yener, O., & Langendoerfer, P. (2025, 3. Dezember). _Mobility Induced Sensitivity of UAV based Nodes to Jamming in Private 5G Airfield Networks An Experimental Study_. arXiv.

.svg)

.png)